[ব্যাখ্যা করা] হোয়াইট হ্যাট বনাম ব্ল্যাক হ্যাট - পার্থক্য কি

Byakhya Kara Hoya Ita Hyata Banama Blyaka Hyata Parthakya Ki

যখন সব ধরনের হ্যাকিং চ্যানেলের মুখোমুখি হয়, তখন মানুষ কি করবে তার জন্য সর্বদা ক্ষতির মধ্যে থাকে। উদাহরণস্বরূপ, আপনি কি হোয়াইট হ্যাট এবং ব্ল্যাক হ্যাট সম্পর্কে কিছু জানেন? তারা কাপড়ের সাজসজ্জার বিষয় নয়, তথ্য প্রযুক্তি। আরও তথ্যের জন্য, সাদা টুপি বনাম কালো টুপি সম্পর্কে নিবন্ধ MiniTool ওয়েবসাইট এটা প্রকাশ করবে।

প্রথমত, হোয়াইট হ্যাট হোক বা ব্ল্যাক হ্যাট, উভয়ই হ্যাকারদের শ্রেণীবদ্ধ করতে ব্যবহৃত হয়, যা প্রথম দিকের পশ্চিমা সিনেমাগুলি থেকে অনুপ্রাণিত, যেখানে নায়কদের চিহ্নিত করা যেতে পারে তাদের পরা সাদা টুপি দ্বারা এবং খলনায়কদের তাদের কালো টুপি দ্বারা।

অতএব, আপনি সহজেই বলতে পারেন যে সমস্ত হ্যাকারকে দূষিত শত্রু হিসাবে গণ্য করা হয় না। হ্যাকারদের জন্য প্রধান বিভাগটি তিন প্রকারে শ্রেণীবদ্ধ করা হয়েছে - হোয়াইট হ্যাট হ্যাকার, ব্ল্যাক হ্যাট হ্যাকার এবং গ্রে হ্যাট হ্যাকার, যেখান থেকে আপনি তাদের উদ্দেশ্য দ্বারাও বৈষম্য করতে পারেন - এথিক্যাল হ্যাকার, ম্যালিসিয়াস হ্যাকার, এবং দূষিত নয় কিন্তু সবসময় ইথিকাল হ্যাকার নয়।

অতএব, হোয়াইট হ্যাট এবং ব্ল্যাক হ্যাটের মধ্যে পার্থক্য বের করতে, আপনি তাদের সংজ্ঞা এবং কাজের নীতিগুলি দিয়ে শুরু করতে পারেন।

হোয়াইট হ্যাট কি?

সাইবার শব্দ - হোয়াইট হ্যাট হ্যাকার বলতে এমন একজন প্রোগ্রামারকে বোঝায় যিনি হ্যাকারের অবস্থান নেন এবং নিরাপত্তার দুর্বলতা পরীক্ষা করার জন্য তার নিজস্ব সিস্টেমে আক্রমণ করেন। হ্যাকাররা (সাধারণত ব্ল্যাক হ্যাট হ্যাকার নামে পরিচিত) আক্রমণগুলিকে ব্যাহত করার জন্য যেভাবে ব্যবহার করে তারা একইভাবে এটি করে, কিন্তু তারা নিরাপত্তা বজায় রাখার জন্য এটি করে।

একটি সিস্টেমে দুর্বলতা খুঁজে বের করার জন্য তাদের সাধারণত উচ্চ-দক্ষ দক্ষতা এবং পেশাদার জ্ঞান থাকে কিন্তু ব্ল্যাক হ্যাট হ্যাকার থেকে আলাদা, তারা সাংগঠনিক নেটওয়ার্ক এবং কম্পিউটার সিস্টেম হ্যাক করার জন্য অনুমোদিত বা প্রত্যয়িত হয় যাতে নিরাপত্তা ব্যবস্থার দুর্বলতাগুলি প্রকাশ করা যায় এবং তারা সক্ষম হয়। বাহ্যিক আক্রমণ এবং ডেটা লঙ্ঘনের বিরুদ্ধে তাদের সুরক্ষার উপায় খুঁজে বের করতে।

অনেক উদ্যোগ এবং সরকার তাদের প্রতিরক্ষা দেয়াল বাড়ানোর জন্য সেই পেশাদারদের জন্য মারা যাচ্ছে। সেই হোয়াইট হ্যাট হ্যাকাররা প্রায়শই উচ্চ বেতন পায় এবং তারা ব্যক্তিগত স্বার্থেও কাজ করতে পারে।

ব্ল্যাক হ্যাট কি?

ব্ল্যাক হ্যাট হ্যাকাররা প্রায়ই তাদের দক্ষতা ব্যবহার করে নেটওয়ার্কে অন্য লোকের সম্পদ চুরি করে বা লাভের জন্য চার্জ করা সফ্টওয়্যার ক্র্যাক করে। যদিও তাদের দৃষ্টিতে এটি প্রযুক্তির কারণে, এই আচরণ প্রায়শই পুরো বাজারের শৃঙ্খলা ব্যাহত করে বা অন্যের গোপনীয়তা ফাঁস করে।

তারা সিস্টেম ভেঙ্গে ফেলতে পারে, তথ্য চুরি করতে পারে, ডেটা ম্যানিপুলেট করতে পারে এবং নিরাপত্তার সাথে আপস করতে পারে এবং তাদের আক্রমণগুলি সাধারণ ম্যালওয়্যার ছড়ানো থেকে শুরু করে জটিল দুর্বলতা শোষণ এবং ডেটা চুরি পর্যন্ত হতে পারে।

হোয়াইট হ্যাট বনাম ব্ল্যাক হ্যাট

হোয়াইট হ্যাট বনাম ব্ল্যাক হ্যাট উদ্দেশ্য

তাদের উদ্দেশ্য হোয়াইট হ্যাট হ্যাকার এবং ব্ল্যাক হ্যাট হ্যাকারদের মধ্যে সবচেয়ে বড় পার্থক্য।

যেমন আমরা আগে উল্লেখ করেছি, আপনার শত্রু এবং অংশীদারদের আরও ভালভাবে চিহ্নিত করার জন্য, হ্যাকারদের নৈতিক হ্যাকার এবং দূষিত হ্যাকারে বিভক্ত করা হয়েছে, যার অর্থ তাদের মধ্যে কিছু ভাল এবং বৈধ কারণে সিস্টেম আক্রমণ করে কিন্তু কিছু আর্থিক লাভ, রাজনৈতিক স্বার্থ বা দূষিত প্রতিশোধের জন্য। .

অন্যথায়, যদিও তারা আক্রমণ প্রয়োগ করতে একই চ্যানেল ব্যবহার করে, যতক্ষণ না আক্রমণকারীর দ্বারা অ্যাকশনটি অনুমোদিত হয়, আক্রমণকারীকে আইনি এবং নৈতিক বলে মনে হতে পারে।

নৈতিক হ্যাকিং সামাজিক স্বীকৃতি দ্বারা গৃহীত হয়, যা 'তথ্য সুরক্ষার রক্ষক', ইন্টারনেট জগতের 'অভিভাবক' এবং 'ইন্টারনেট +' প্রেক্ষাপটের অপরিহার্য মেরুদণ্ড হিসাবে পরিচিত; ব্ল্যাক হ্যাট হ্যাকিং তার বিরক্তিকর সামাজিক নিয়মের জন্য অবৈধ ইভেন্টের অন্তর্গত।

হোয়াইট হ্যাট বনাম ব্ল্যাক হ্যাট টেকনিক

যদিও হোয়াইট হ্যাট হ্যাকার এবং ব্ল্যাক হ্যাট হ্যাকার উভয়েরই লক্ষ্য সিস্টেম আক্রমণ করা এবং নিরাপত্তা ব্যবস্থার দুর্বলতা খুঁজে বের করা, কৌশল এবং পদ্ধতি ভিন্ন।

হোয়াইট হ্যাট হ্যাকিং

1. সামাজিক প্রকৌশল

সোশ্যাল ইঞ্জিনিয়ারিং হল ভুক্তভোগীদের এমন কিছু করার জন্য প্রতারণা করা এবং ম্যানিপুলেট করা যা তাদের উচিত নয়, যেমন ওয়্যার ট্রান্সফার করা, লগইন শংসাপত্র শেয়ার করা ইত্যাদি।

2. অনুপ্রবেশ পরীক্ষা

অনুপ্রবেশ পরীক্ষার লক্ষ্য একটি সংস্থার প্রতিরক্ষা এবং শেষ পয়েন্টগুলিতে দুর্বলতা এবং দুর্বলতাগুলি উন্মোচন করা যাতে সেগুলি সংশোধন করা যায়।

3. রিকনেসান্স এবং গবেষণা

এর মধ্যে ভৌত এবং আইটি অবকাঠামোর দুর্বলতাগুলি খুঁজে পেতে সংস্থার উপর গবেষণা করা জড়িত। লক্ষ্য হল পর্যাপ্ত তথ্য প্রাপ্ত করা যাতে আইনগতভাবে নিরাপত্তা নিয়ন্ত্রণ এবং প্রক্রিয়াগুলিকে বাইপাস করার উপায়গুলি সনাক্ত করা যায় যা কিছু ভাঙ্গা বা ধ্বংস না করে।

4. প্রোগ্রামিং

হোয়াইট হ্যাট হ্যাকাররা ছদ্মবেশ হিসাবে মধুর পট তৈরি করে যা সাইবার অপরাধীদের তাদের বিভ্রান্ত করতে এবং তাদের আক্রমণকারীদের সম্পর্কে মূল্যবান তথ্য পেতে প্রলুব্ধ করে।

5. বিভিন্ন ডিজিটাল এবং শারীরিক সরঞ্জাম ব্যবহার করুন

তারা বট এবং অন্যান্য ম্যালওয়্যার ইনস্টল করতে পারে এবং নেটওয়ার্ক বা সার্ভারগুলিতে অ্যাক্সেস পেতে পারে।

ব্ল্যাক হ্যাট হ্যাকিং

ব্ল্যাক হ্যাট হ্যাকারদের কৌশল ক্রমাগত বিকশিত হচ্ছে কিন্তু প্রধান আক্রমণ পদ্ধতি খুব বেশি পরিবর্তন হবে না। এখানে হ্যাকিং কৌশলগুলির একটি তালিকা রয়েছে যা আপনি সম্মুখীন হতে পারেন৷

1. ফিশিং আক্রমণ

ফিশিং হল এক ধরনের সাইবার নিরাপত্তা আক্রমণ যার সময় দূষিত অভিনেতারা বিশ্বস্ত ব্যক্তি বা সত্তা হওয়ার ভান করে বার্তা পাঠায়।

2. DDoS আক্রমণ

একটি DDoS আক্রমণ হল একটি অনলাইন পরিষেবাকে কৃত্রিমভাবে উত্পন্ন ট্র্যাফিক দিয়ে প্লাবিত করার একটি প্রচেষ্টা৷ DDoS আক্রমণ সম্পর্কে আরও বিশদ জানতে, অনুগ্রহ করে এই নিবন্ধটি পড়ুন: DDoS আক্রমণ কি? কিভাবে DDoS আক্রমণ প্রতিরোধ করবেন .

3. ট্রোজান ভাইরাস

একটি ট্রোজান ভাইরাস হল এক ধরনের ম্যালওয়্যার যা এটির প্রকৃত বিষয়বস্তু লুকিয়ে রাখে, মুক্ত সফ্টওয়্যার, ভিডিও বা সঙ্গীতের ছদ্মবেশে, বা বৈধ বিজ্ঞাপন হিসাবে প্রদর্শিত হয়, যাতে ব্যবহারকারীকে এটি একটি ক্ষতিকারক ফাইল ভেবে বোকা বানানো হয়।

4. অন্যান্য জনপ্রিয় কৌশলগুলির মধ্যে রয়েছে:

- লজিক বোমা

- কীলগিং

- Ransomware

- জাল W.A.P.

- পাশবিক বল

- সুইচ আক্রমণ

- কুকি চুরি

- টোপ আক্রমণ

হোয়াইট হ্যাট বনাম ব্ল্যাক হ্যাট কাজের নীতি

তাদের কাজের উদ্দেশ্য এবং কৌশলগুলি ছাড়াও, আপনি তাদের কাজের নীতিগুলি দ্বারা আলাদা করতে পারেন।

হোয়াইট হ্যাট হ্যাকার

হোয়াইট হ্যাট হ্যাকারদের জন্য পাঁচটি ধাপ রয়েছে:

পর্যায় 1: পায়ের ছাপ

ফুটপ্রিন্টিং হল একটি লক্ষ্যযুক্ত কম্পিউটার সিস্টেম, অবকাঠামো এবং নেটওয়ার্ক সম্পর্কে যতটা সম্ভব তথ্য সংগ্রহ করার একটি কৌশল যাতে তাদের প্রবেশ করার সুযোগগুলি সনাক্ত করা যায়। এটি দুর্বলতা সনাক্ত করার জন্য সবচেয়ে কার্যকর পদ্ধতিগুলির মধ্যে একটি।

পর্যায় 2: স্ক্যানিং

প্রয়োজনীয় তথ্য সংগ্রহ করার পরে, হ্যাকাররা নেটওয়ার্ক অ্যাক্সেস করা শুরু করবে এবং ব্যবহারকারীর অ্যাকাউন্ট, শংসাপত্র এবং আইপি ঠিকানার মতো তথ্যের জন্য স্কিমিং শুরু করবে।

পর্যায় 3: অ্যাক্সেস পাওয়া

এই পর্যায়টি যেখানে আক্রমণকারী বিভিন্ন সরঞ্জাম বা পদ্ধতি ব্যবহার করে সিস্টেম/নেটওয়ার্কে প্রবেশ করে। একটি সিস্টেমে প্রবেশ করার পরে, তাকে প্রশাসক স্তরে তার বিশেষাধিকার বাড়াতে হবে যাতে সে তার প্রয়োজনীয় একটি অ্যাপ্লিকেশন ইনস্টল করতে পারে বা ডেটা পরিবর্তন করতে পারে বা ডেটা লুকাতে পারে।

পর্যায় 4: অ্যাক্সেস বজায় রাখা

এটি এমন একটি প্রক্রিয়া যেখানে হ্যাকার ইতিমধ্যেই একটি সিস্টেমে অ্যাক্সেস পেয়েছে। অ্যাক্সেস পাওয়ার পরে, হ্যাকার ভবিষ্যতে এই মালিকানাধীন সিস্টেমে অ্যাক্সেসের প্রয়োজন হলে সিস্টেমে প্রবেশ করার জন্য কিছু পিছনের দরজা ইনস্টল করে।

পর্যায় 5: বিশ্লেষণ

দুর্বলতা বিশ্লেষণ হল সিস্টেম, কম্পিউটার এবং অন্যান্য ইকোসিস্টেম সরঞ্জামগুলির সমস্ত দুর্বলতা পরীক্ষা করার একটি পদ্ধতি। দুর্বলতা বিশ্লেষণ দুর্বলতা বিশ্লেষণ, স্বীকৃতি এবং র্যাঙ্কিং করতে সহায়তা করে।

এটি হুমকির বিবরণ সনাক্তকরণ এবং মূল্যায়নে সহায়তা করে, হ্যাকারদের থেকে তাদের রক্ষা করার জন্য একটি রেজোলিউশন রাখতে আমাদের সক্ষম করে।

ব্ল্যাক হ্যাট হ্যাকার

- ক্রিয়াকলাপগুলিকে ব্যাহত করতে এবং সাধারণ বিশৃঙ্খলা ও ধ্বংসের জন্য ম্যালওয়্যার এবং DDoS আক্রমণ তৈরি করুন এবং চালু করুন৷

- গোপনীয় বা ব্যাঙ্কিং তথ্য প্রকাশে আপনাকে ম্যানিপুলেট করার জন্য আপনি বিশ্বাস করেন এমন লোকেদের জাল সোশ্যাল মিডিয়া প্রোফাইল তৈরি করুন৷

- ফাঁস ডেটাবেস ভেদ করে ব্যবহারকারীর ডেটা চুরি করুন।

- ম্যালওয়্যার ছড়িয়ে দিন বা ফিশিং আক্রমণ ব্যবহার করে লোকেদের প্রতারণা করুন।

- ব্যক্তিগত লাভের জন্য তাদের শোষণ করার উপায় খুঁজে বের করার জন্য ক্রমাগত দুর্বলতাগুলি সন্ধান করুন।

- শিকারদের ব্ল্যাকমেইল করতে তাদের টার্গেটের ডিভাইসে স্পাইওয়্যার ইনস্টল করুন।

ব্ল্যাক হ্যাট হ্যাকারদের হাত থেকে কিভাবে নিজেকে রক্ষা করবেন?

পাবলিক ওয়াই-ফাই দিয়ে ব্যক্তিগত বা আর্থিক ডেটা অ্যাক্সেস করবেন না

ফ্রি ওয়াই-ফাই নিরাপত্তার জন্য সবচেয়ে বড় হুমকি হল হ্যাকারের নিজেকে আপনার এবং সংযোগ বিন্দুর মধ্যে অবস্থান করার ক্ষমতা। তাই হটস্পটের সাথে সরাসরি কথা বলার পরিবর্তে, আপনি আপনার তথ্য হ্যাকারের কাছে পাঠাচ্ছেন, যিনি এটিকে রিলে করে।

আপনার প্রয়োজন নেই এমন বৈশিষ্ট্যগুলি বন্ধ করুন

আপনার ওয়াই-ফাই ছাড়াও, আপনার এবং হ্যাকারদের মধ্যে সেতু হতে পারে এমন যেকোনো বৈশিষ্ট্য বিপজ্জনক, যেমন জিপিএস, ব্লুটুথ এবং কিছু অ্যাপ। আপনার প্রয়োজন হলেই আপনি সেগুলি চালু করতে পারেন৷

আপনার অ্যাপসটি বুদ্ধিমানের সাথে নির্বাচন করুন

অ্যাপগুলি দূষিত কোডগুলি লুকানোর একটি সাধারণ চ্যানেল৷ এটি এড়াতে, কিছু লিঙ্ক আপনাকে বিপজ্জনক ভাইরাস এবং সংযুক্ত প্রোগ্রাম নিয়ে আসতে পারে এমন ক্ষেত্রে আপনি বিশ্বস্ত ওয়েবসাইটগুলি থেকে প্রোগ্রামগুলি ডাউনলোড এবং ইনস্টল করা ভাল।

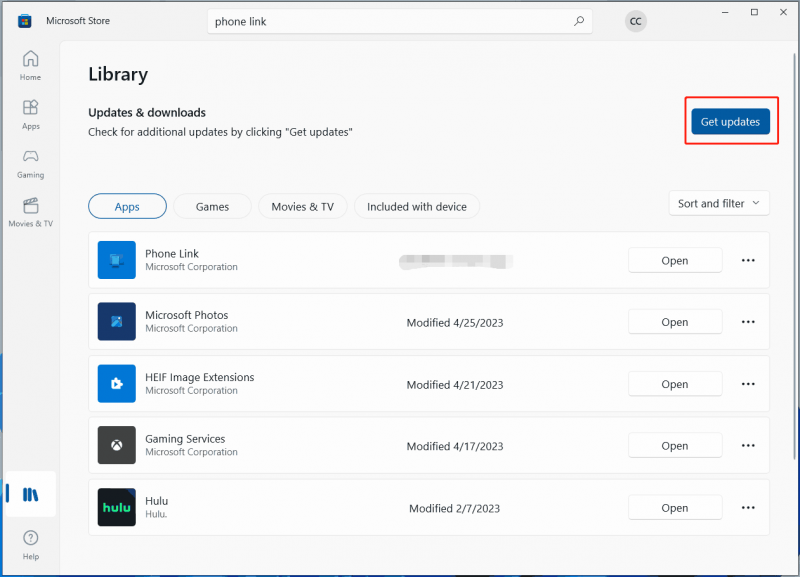

এছাড়াও, আপনার অ্যাপগুলিকে নিয়মিত আপডেট করার কথা মনে রাখবেন এবং সময়মত সেই অপ্রয়োজনীয় প্রোগ্রামগুলি সরিয়ে ফেলুন।

একটি পাসওয়ার্ড, লক কোড, বা এনক্রিপশন ব্যবহার করুন।

- একটি সম্মানজনক এনক্রিপ্ট করা পাসওয়ার্ড ম্যানেজার ব্যবহার করুন।

- নিশ্চিত করুন যে আপনার পাসওয়ার্ডগুলি কমপক্ষে আটটি অক্ষর দীর্ঘ, বড় এবং ছোট হাতের মিশ্রণ সহ, এবং সংখ্যা বা অন্যান্য অক্ষর অন্তর্ভুক্ত করুন৷

- স্টোরেজ এনক্রিপশন বৈশিষ্ট্য ব্যবহার করুন.

- পাঁচ মিনিট বা তার কম পরে আপনার স্ক্রীনকে টাইমআউটে সেট করুন।

আপনার ডেটা অগ্রিম ব্যাক আপ করুন

হোয়াইট হ্যাট এবং ব্ল্যাক হ্যাটের মধ্যে পার্থক্য অধ্যয়ন করার পরে, আপনার কাছে সেগুলি কী এবং কীভাবে তাদের আলাদা করতে হবে তার একটি সাধারণ চিত্র রয়েছে। যাইহোক, যদিও ছবিটি দেখানো হয়েছে এবং একটি সতর্কতামূলক পরিকল্পনা প্রকাশ করা হয়েছে, প্রতিটি উপেক্ষা করা বিশদ আপনাকে হ্যাকারদের সামনে উন্মোচিত লক্ষ্যে পরিণত হতে দেয়।

আপনার ক্ষতি কমাতে এবং হ্যাকারদের দ্বারা তৈরি সিস্টেম ক্র্যাশ বা অন্যান্য গুরুতর বিপর্যয় রোধ করতে, একটি ব্যাকআপ পরিকল্পনা প্রস্তুত করা সর্বদা আপনার হারিয়ে যাওয়া ডেটা পুনরুদ্ধার করার জন্য আপনার শেষ অবলম্বন হতে পারে। MiniTool ShadowMaker বছরের পর বছর ধরে এই ক্ষেত্রে নিজেকে নিবেদিত করেছে এবং বৃহত্তর অগ্রগতি এবং সাফল্য দেখেছে।

MiniTool ShadowMaker এর সাথে ব্যাক আপ করতে, আপনাকে প্রথমে প্রোগ্রামটি ডাউনলোড এবং ইনস্টল করতে হবে এবং আপনি 30 দিনের জন্য একটি বিনামূল্যের ট্রায়াল সংস্করণ পাবেন৷

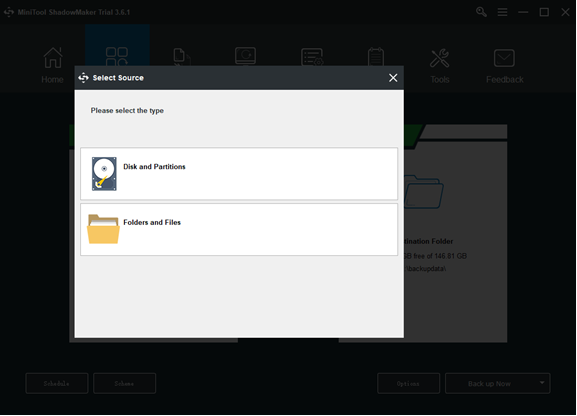

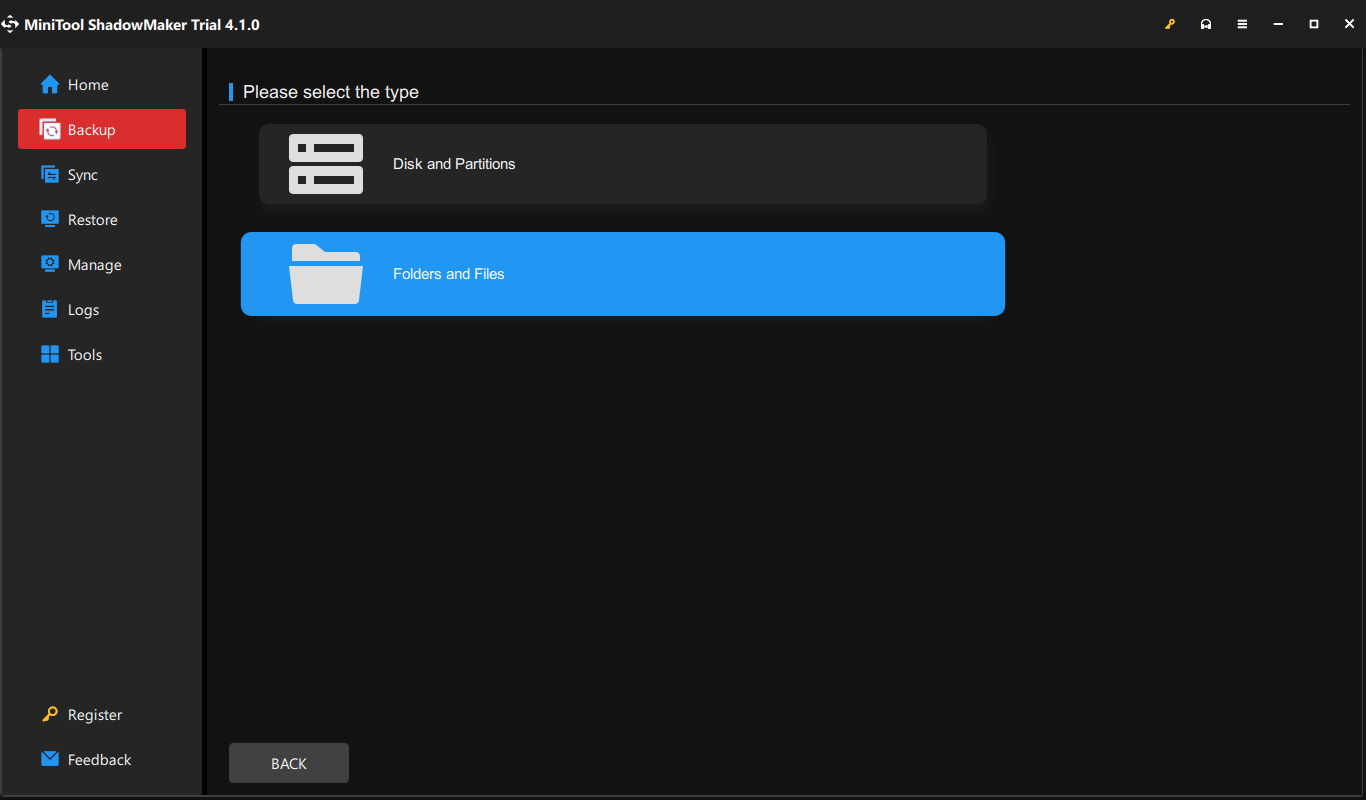

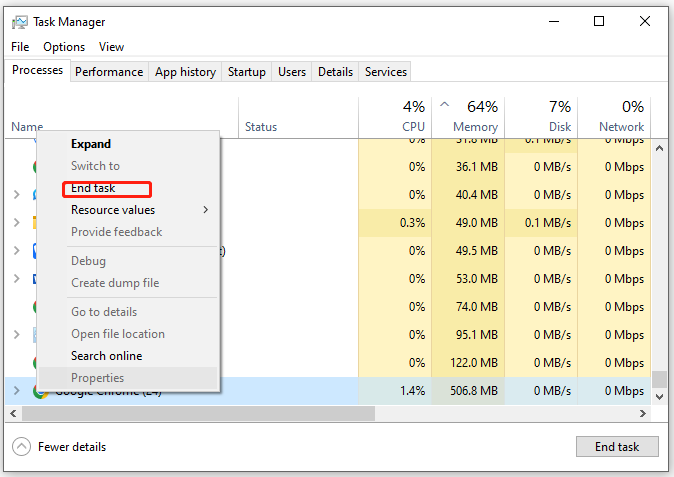

ধাপ 1: ক্লিক করুন বিচার রাখুন প্রোগ্রামে প্রবেশ করতে এবং স্যুইচ করতে ব্যাকআপ ট্যাব

ধাপ 2: ক্লিক করুন সূত্র বিভাগে এবং পপ-আপ উইন্ডোতে আপনি সিস্টেম, ডিস্ক, পার্টিশন, ফোল্ডার এবং ফাইল সহ ব্যাকআপ সামগ্রী চয়ন করতে পারেন। ডিফল্টরূপে, সিস্টেমটি ইতিমধ্যেই ব্যাকআপ উত্স হিসাবে সেট করা হয়েছে৷

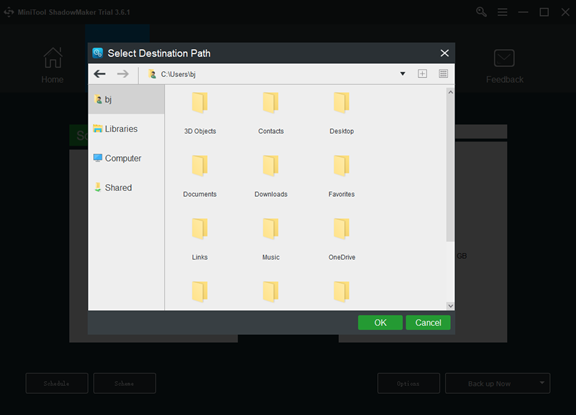

ধাপ 3: যান গন্তব্য অংশ যেখানে আপনি চারটি বিকল্প দেখতে পাবেন অ্যাডমিনিস্ট্রেটর অ্যাকাউন্ট ফোল্ডার , লাইব্রেরি , কম্পিউটার , এবং শেয়ার করা হয়েছে . তারপর আপনার গন্তব্যের পথ বেছে নিন। এবং তারপর ক্লিক করুন ঠিক আছে আপনার পরিবর্তনগুলি সংরক্ষণ করতে।

ধাপ 4: ক্লিক করুন এখনি ব্যাকআপ করে নিন অবিলম্বে প্রক্রিয়া শুরু করার বিকল্প বা পরে ব্যাক আপ করুন ব্যাকআপ বিলম্ব করার বিকল্প। বিলম্বিত ব্যাকআপ টাস্ক আছে পরিচালনা করুন পৃষ্ঠা

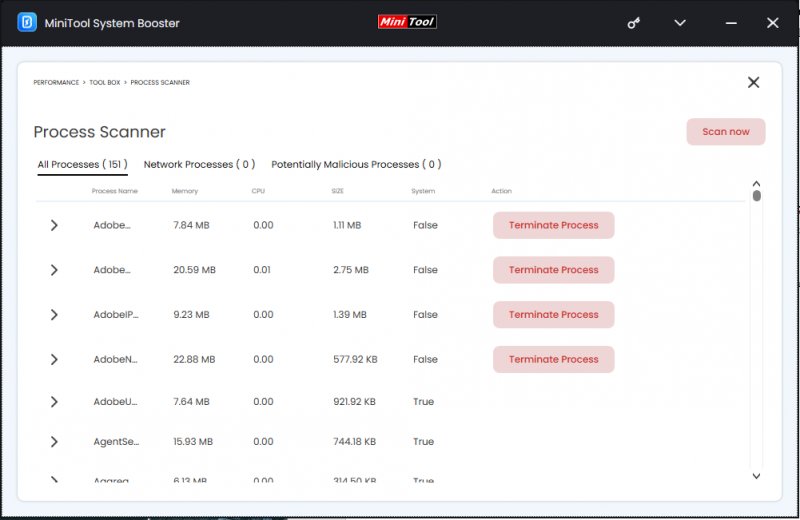

এছাড়াও, MiniTool ShadowMaker এর সাহায্যে আপনি আপনার ফাইল বা ক্লোন ডিস্ক সিঙ্ক করতে পারেন। আপনি যে পরিষেবাগুলি উপভোগ করতে পারেন তা ব্যাকআপের চেয়ে বেশি। দরকারী ফাংশনগুলির মধ্যে একটি - ইউনিভার্সাল পুনরুদ্ধার - আপনি যদি অন্য কম্পিউটারে একটি সিস্টেম পুনরুদ্ধার করতে চান তবে অসঙ্গতি সমস্যা সমাধানে আপনাকে সাহায্য করতে পারে।

শেষের সারি:

বেশিরভাগ ক্ষেত্রে, সমস্ত হ্যাকিং ইভেন্টকে সম্পূর্ণরূপে প্রতিরোধ করা কঠিন যদি আপনি আপনার গুরুত্বপূর্ণ এবং মূল্যবান ডেটা বাইরের কাছে প্রকাশ করার উচ্চ ঝুঁকিতে থাকেন যা এই ইন্টারনেট-সংযুক্ত বিশ্বে খুব সহজেই পাওয়া যায়। যাইহোক, কিছু পদ্ধতি আপনাকে ক্ষতি কমাতে সাহায্য করতে পারে এবং একটি ব্যাকআপ পরিকল্পনা আপনার শেষ অবলম্বন হতে পারে।

MiniTool ShadowMaker ব্যবহার করার সময় আপনি যদি কোনো সমস্যার সম্মুখীন হন, তাহলে আপনি নিম্নলিখিত মন্তব্য জোনে একটি বার্তা দিতে পারেন এবং আমরা যত তাড়াতাড়ি সম্ভব উত্তর দেব। MiniTool সফ্টওয়্যার ব্যবহার করার সময় আপনার যদি কোনো সাহায্যের প্রয়োজন হয়, আপনি এর মাধ্যমে আমাদের সাথে যোগাযোগ করতে পারেন [ইমেল সুরক্ষিত] .

হোয়াইট হ্যাট বনাম ব্ল্যাক হ্যাট FAQ

সাদা টুপি বৈধ?সাদা টুপি আইনি সম্মান প্রাপ্য. কিন্তু হোয়াইট হ্যাট-এর আইনগত এক্সপোজার এবং মামলার দুর্বলতাও থাকতে পারে, এমনকি যখন তারা ভাল উদ্দেশ্য নিয়ে সিস্টেম হ্যাক করে, কিন্তু একজন অধ্যক্ষের আনুষ্ঠানিক চুক্তির প্রেক্ষাপটে এটি অপরিহার্যভাবে অযাচিত বা অনামন্ত্রিত করে।

হ্যাকার 3 ধরনের কি কি?তথ্য নিরাপত্তার জগতে তিন ধরনের সুপরিচিত হ্যাকার রয়েছে: কালো টুপি, সাদা টুপি এবং ধূসর টুপি। এই রঙিন টুপি বর্ণনার জন্ম হয়েছিল কারণ হ্যাকাররা নিজেদের আলাদা করার চেষ্টা করেছিল এবং ভাল হ্যাকারদের খারাপ থেকে আলাদা করার চেষ্টা করেছিল।

হোয়াইট হ্যাট হ্যাকাররা কি বেতন পায়?CEH একটি বিক্রেতা-নিরপেক্ষ শংসাপত্র, এবং CEH-প্রত্যয়িত পেশাদারদের উচ্চ চাহিদা রয়েছে৷ PayScale অনুযায়ী একজন এথিকাল হ্যাকারের গড় বেতন ,000 এর সামান্য উপরে এবং শীর্ষ পরিসীমা 0,000-এর উপরে পৌঁছাতে পারে।

ব্ল্যাক হ্যাট হ্যাকাররা কিভাবে অর্থ উপার্জন করে?কালো টুপি হিসাবে অর্থ উপার্জনের বিভিন্ন উপায় রয়েছে। তাদের মধ্যে কিছু ভাড়ার জন্য হ্যাকার; মূলত অনলাইন ভাড়াটে। অন্যান্য উপায়ের মধ্যে রয়েছে ক্ষতিগ্রস্তদের কাছ থেকে ক্রেডিট কার্ডের তথ্য চুরি করা, ডার্ক ওয়েবে নম্বর বিক্রি করা বা ক্রিপ্টো মাইনিংয়ের জন্য ভিকটিমদের মেশিন ব্যবহার করা।

![CloudApp কি? কিভাবে CloudApp ডাউনলোড/ইনস্টল/আনইনস্টল করবেন? [মিনি টুল টিপস]](https://gov-civil-setubal.pt/img/news/4A/what-is-cloudapp-how-to-download-cloudapp/install/uninstall-it-minitool-tips-1.png)

!['এই ডিভাইস কোনও বিশ্বস্ত প্ল্যাটফর্ম মডিউল ব্যবহার করতে পারে না' এর জন্য স্থিরতা [মিনিটুল নিউজ]](https://gov-civil-setubal.pt/img/minitool-news-center/86/fixes-this-device-can-t-use-trusted-platform-module.png)

![আপনার স্যামসং ফোনে স্ক্রিনশট কীভাবে নেবেন? [মিনিটুল নিউজ]](https://gov-civil-setubal.pt/img/minitool-news-center/19/how-take-screenshot-your-samsung-phone.jpg)

![একাধিক কম্পিউটারের মধ্যে ফাইল সিঙ্ক করার জন্য 5 দরকারী সমাধান [মিনিটুল টিপস]](https://gov-civil-setubal.pt/img/backup-tips/84/5-useful-solutions-sync-files-among-multiple-computers.jpg)